UUGRN:10 Jahre UUGRN e.V./Vorträge/Kerberos Security: Unterschied zwischen den Versionen

Rabe (Diskussion | Beiträge) (aus mail übernommen) |

SHL (Diskussion | Beiträge) (Gallery eingebaut - Slides des Vortrags.) |

||

| Zeile 1: | Zeile 1: | ||

| − | |||

| − | |||

== Abstract == | == Abstract == | ||

Passwörter haben einen großen Nachteil - man verliert zu einfach den Überblick. Ein möglicher Ansatzpunkt für diese Problematik ist der Einsatz von Kerberos, zur Authentifizierung und zur Authorisierung von Benutzern sowie ein verteiltes Benutzer-Management für angebotene Dienste. | Passwörter haben einen großen Nachteil - man verliert zu einfach den Überblick. Ein möglicher Ansatzpunkt für diese Problematik ist der Einsatz von Kerberos, zur Authentifizierung und zur Authorisierung von Benutzern sowie ein verteiltes Benutzer-Management für angebotene Dienste. | ||

| Zeile 17: | Zeile 15: | ||

; Dauer: ca. 30 Minuten. | ; Dauer: ca. 30 Minuten. | ||

| + | |||

| + | <gallery> | ||

| + | Bild:0x0a-Kerberos-Security.001.png|Slide 1 | ||

| + | Bild:0x0a-Kerberos-Security.002.png|Slide 2 | ||

| + | Bild:0x0a-Kerberos-Security.003.png|Slide 3 | ||

| + | Bild:0x0a-Kerberos-Security.004.png|Slide 4 | ||

| + | Bild:0x0a-Kerberos-Security.005.png|Slide 5 | ||

| + | Bild:0x0a-Kerberos-Security.006.png|Slide 6 | ||

| + | Bild:0x0a-Kerberos-Security.007.png|Slide 7 | ||

| + | Bild:0x0a-Kerberos-Security.008.png|Slide 8 | ||

| + | Bild:0x0a-Kerberos-Security.009.png|Slide 9 | ||

| + | Bild:0x0a-Kerberos-Security.010.png|Slide 10 | ||

| + | Bild:0x0a-Kerberos-Security.011.png|Slide 11 | ||

| + | Bild:0x0a-Kerberos-Security.012.png|Slide 12 | ||

| + | Bild:0x0a-Kerberos-Security.013.png|Slide 13 | ||

| + | Bild:0x0a-Kerberos-Security.014.png|Slide 14 | ||

| + | Bild:0x0a-Kerberos-Security.015.png|Slide 15 | ||

| + | Bild:0x0a-Kerberos-Security.016.png|Slide 16 | ||

| + | </gallery> | ||

[[Kategorie:Vortrag]] | [[Kategorie:Vortrag]] | ||

Aktuelle Version vom 4. Oktober 2009, 09:11 Uhr

Abstract[Bearbeiten]

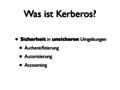

Passwörter haben einen großen Nachteil - man verliert zu einfach den Überblick. Ein möglicher Ansatzpunkt für diese Problematik ist der Einsatz von Kerberos, zur Authentifizierung und zur Authorisierung von Benutzern sowie ein verteiltes Benutzer-Management für angebotene Dienste.

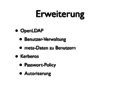

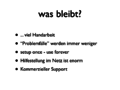

Am Beispiel der UUGRN-Infrastruktur wird ein fiktives Kerberos-Setup im Zusammenspiel mit OpenLDAP aufgezeigt, welche Möglichkeiten sich damit bieten, welche Risiken und welche Stolperfallen existieren, und wieviel sowie welchen Aufwand eine Implementierung bedeutet.

Eine Einführung in die Terminologie sowie die Grundlagen von Kerberos sorgt dafür, daß Zuhörer jedes Wissensstands willkommen sind.

Referent[Bearbeiten]

Sebastian arbeitet als Security- und Netzwerk-Consultant für die Firma Interdose in Heidelberg. Er beschäftigt sich vorrangig mit den Themen OpenAFS, Kerberos und hochverfügbarkeits-Vernetzung. In seiner Freizeit missioniert er regelmäßig für OpenSolaris und Apple Produkte.

Zusammenfassung[Bearbeiten]

- Titel

- Kerberos 5

- Inhalt

- Kerberos: wo fängt man an, wie funktioniert das und was macht man damit?

- Zielgruppe

- technisch versierte Zuhörer, Grundlagen von Security und Netzwerk-Technik sollte vorhanden sein

- Dauer

- ca. 30 Minuten.